Blog Cuando el riesgo tiene nombre y apellidos

Blog:

Protección de la identidad digital

con Microsoft Entra

Por Insight ES / 2 Jun 2025 / Temas: Ransomware defense , Zero Trust , Cybersecurity , Data protection

Cuando el riesgo tiene nombre y apellidos

En un entorno digital donde el trabajo híbrido, la nube y la movilidad prevalecen, la identidad digital se considera el nuevo perímetro de seguridad. Proteger solo la red corporativa ya no es suficiente: cada usuario puede ser una posible puerta de entrada para amenazas.

Los ciberataques pueden afectar a cualquier miembro de una organización, desde empleados de primera línea hasta altos directivos. Técnicas como la ingeniería social, el phishing y el robo de credenciales son métodos habituales para comprometer entornos corporativos, utilizando tanto la tecnología como el comportamiento humano.

Adoptar un enfoque de seguridad centrado en la identidad implica desplegar soluciones avanzadas y fomentar una cultura organizacional de concienciación y corresponsabilidad.

En este contexto, Microsoft ofrece un conjunto de herramientas diseñadas para proteger las identidades, poniendo al usuario en el centro de la estrategia de seguridad.

Herramientas clave para la protección de identidades en Microsoft Entra

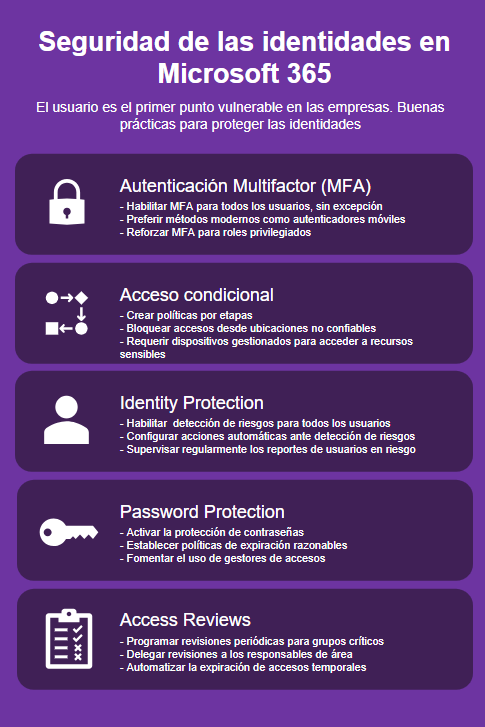

A través de la suite de seguridad en Microsoft Entra, Microsoft proporciona múltiples soluciones para fortalecer la seguridad de las identidades:

Autenticación Multifactor (MFA)

La autenticación Multifactor añade seguridad al inicio de sesión, reduciendo el riesgo de accesos indebidos.

Este método requiere que los usuarios validen su identidad con múltiples factores, como un código en el móvil o datos biométricos.

Confiar solo en una contraseña deja a los usuarios vulnerables. Si la contraseña es débil o comprometida, un atacante puede explotarla. Al incorporar un segundo factor de verificación, se dificulta el acceso no autorizado, ya que ese factor adicional no es fácilmente reproducible.

Microsoft Entra utiliza tres factores de autenticación para MFA:

- Algo que el usuario sabe: una contraseña.

- Algo que el usuario posee: un dispositivo confiable (teléfono o llave de seguridad).

- Algo que forma parte del usuario: datos biométricos (huella digital o reconocimiento facial).

Acceso Condicional

El acceso condicional constituye un elemento esencial en la estrategia de Zero Trust de Microsoft.

Está diseñado para tomar decisiones de control de acceso basándose en señales provenientes de diversas fuentes, tales como la identidad del usuario, el estado del dispositivo, la ubicación o el nivel de riesgo.

Las políticas de acceso condicional operan mediante reglas del tipo "si-entonces". Por ejemplo: si un usuario intenta acceder a una aplicación como Microsoft 365, entonces debe completar un proceso de autenticación multifactor (MFA). Este enfoque permite implementar controles detallados, asegurando que los accesos se concedan de manera segura y adecuada al contexto.

Los administradores de TI deben equilibrar dos objetivos fundamentales:

Permitir la productividad del usuario en cualquier momento y lugar.

Proteger los activos críticos de la organización contra accesos no autorizados.

El uso eficiente del acceso condicional facilita el cumplimiento de ambos objetivos, aplicando los controles necesarios únicamente cuando es pertinente, sin comprometer la experiencia del usuario.

Microsoft Entra ID Protection

Microsoft Entra ID Protection detecta, investiga y mitiga riesgos de identidades, previniendo accesos no autorizados y mejorando la seguridad. Identifica comportamientos sospechosos como inicios de sesión desde ubicaciones inusuales o uso de credenciales comprometidas.

Los riesgos se pueden integrar en políticas de Acceso Condicional, aplicando controles automáticos como MFA o bloqueo de acceso.

Microsoft Entra Password Protection

Las prácticas de ciberseguridad recomiendan que las contraseñas sean únicas, complejas y difíciles de adivinar. Sin embargo, muchos usuarios continúan utilizando contraseñas débiles o repetidas, como "Temporal123", lo que representa un riesgo para la seguridad organizacional.

Password Protection proporciona una defensa frente a estas vulnerabilidades al identificar y bloquear contraseñas comúnmente utilizadas, así como sus variantes. Además de aplicar automáticamente una lista global de contraseñas prohibidas para todos los usuarios del tenant, permite a las organizaciones definir una lista personalizada que incluya términos específicos que se desea restringir, como el nombre de la empresa o palabras asociadas a campañas internas.

Es importante mencionar que, aunque la protección de contraseñas es un componente esencial, no debe considerarse una medida de seguridad aislada. Se recomienda complementar su uso con mecanismos adicionales como la autenticación multifactor (MFA) y tecnologías de autenticación sin contraseña (passwordless), para fortalecer la seguridad en los procesos de inicio de sesión.

Revisiones de acceso (Access Reviews)

Las revisiones de acceso de Microsoft Entra ID permite gestionar el acceso a recursos de la organización. Esta funcionalidad asegura que solo los usuarios autorizados mantengan sus privilegios activos, reduciendo riesgos por permisos innecesarios.

Preguntas clave que las organizaciones deben abordar:

¿Qué mecanismos se tienen que aseguran la revocación de accesos cuando un usuario deja la compañía?

¿Cómo evitar privilegios excesivos que representen un riesgo de seguridad?

Una gestión proactiva del acceso requiere la participación de los propietarios de recursos, quienes deben revisar y validar periódicamente los accesos y sus justificaciones.

Conclusión

La identidad digital es la llave de acceso al corazón de cualquier organización y por ello, debe ser protegida con la misma o mayor prioridad que los datos o la infraestructura.

Microsoft ofrece una arquitectura integral para proteger la identidad del usuario, pero el verdadero impacto se logra cuando se combina con cultura, procesos y compromiso organizacional. Porque al final, el usuario sigue siendo el primer punto de vulnerabilidad… y también el primero de defensa.

Insight te ayuda a proteger tu negocio con servicios adaptados a tus necesidades

Insight posee la experiencia en ciberseguridad necesaria para proporcionarte orientación y asistencia dondequiera que te encuentres en tu camino hacia la seguridad. Explora nuestras ofertas y ponte en contacto con nosotros.